Dans un contexte numérique toujours plus exposé aux cyberattaques, les entreprises se doivent d’adopter des mesures de protection robustes. Les firewalls, véritables remparts virtuels, filtrent le trafic réseau pour empêcher les intrusions malveillantes, tandis que la segmentation réseau divise l’infrastructure en zones sécurisées, limitant ainsi la propagation des menaces. Face aux enjeux actuels, intégrer ces deux éléments dans une stratégie de sécurité est devenu incontournable pour préserver les données sensibles et assurer la continuité des activités professionnelles.

Comprendre le rôle essentiel des firewalls dans la sécurité des réseaux d’entreprise

Les firewalls représentent la première ligne de défense contre les cybermenaces. Ce sont des dispositifs matériels ou logiciels situés à la frontière entre des réseaux internes sécurisés et des réseaux externes potentiellement dangereux, comme Internet. Ils analysent et filtrent les flux de données en appliquant des règles strictes pour autoriser ou bloquer les communications.

Fonctionnement et typologies des firewalls 🔥

Un firewall filtre les paquets entrants et sortants en se basant sur des listes de contrôle d’accès (ACL). Ceux-ci définissent les critères d’autorisation tels que les adresses IP, ports ou protocoles. Il existe plusieurs types :

- Firewalls de filtrage de paquets : très basiques, ils examinent les entêtes de paquet.

- Firewalls d’application (proxy) : analysent le trafic au niveau applicatif.

- Firewalls à état (stateful) : suivent le contexte des connexions pour une sécurité étendue.

- Firewalls de nouvelle génération (NGFW) : intégrant détection d’intrusion (IPS), classification utilisateur, et plus.

Cela permet d’adapter la protection aux besoins spécifiques des entreprises, qu’il s’agisse de PME ou de grandes structures. Parmi les acteurs majeurs, Palo Alto Networks, Fortinet, Cisco et Check Point proposent des solutions très performantes.

Configurer efficacement un firewall pour une sécurité optimale 🔧

La configuration initiale du firewall est cruciale. Elle comprend :

- Définition précise des règles de filtrage selon les besoins métiers.

- Mise en place de zones de sécurité, comme la DMZ pour les services exposés.

- Gestion des listes noires et blanches.

- Authentification stricte des utilisateurs et autorisation granulaire.

Pour maintenir une sécurité pérenne, il est conseillé de réviser régulièrement ces règles, auditer les logs et adapter la politique face à l’évolution des menaces. Les solutions de Stormshield, Sophos ou WatchGuard proposent des consoles centralisées pour faciliter cette gestion complexe.

La segmentation réseau : une stratégie incontournable pour limiter les risques

La segmentation du réseau consiste à diviser un réseau d’entreprise en plusieurs segments isolés, chacun avec des règles spécifiques de contrôle d’accès. Cette manière de cloisonner les ressources réduit la surface d’attaque, complétant ainsi efficacement les firewalls.

Pourquoi segmenter son réseau réseau en 2025 ? 🚧

En 2025, face à la sophistication des cyberattaques, la segmentation est essentielle pour :

- Limiter les mouvements latéraux des attaquants en cas d’intrusion.

- Protéger les données sensibles de façon granulaire.

- Simplifier la conformité réglementaire, notamment RGPD et normes sectorielles.

- Optimiser les performances réseau en contrôlant finement le trafic.

Des fournisseurs renommés comme Juniper Networks, Barracuda Networks et Arkoon offrent des solutions robustes pour gérer cette segmentation avec précision.

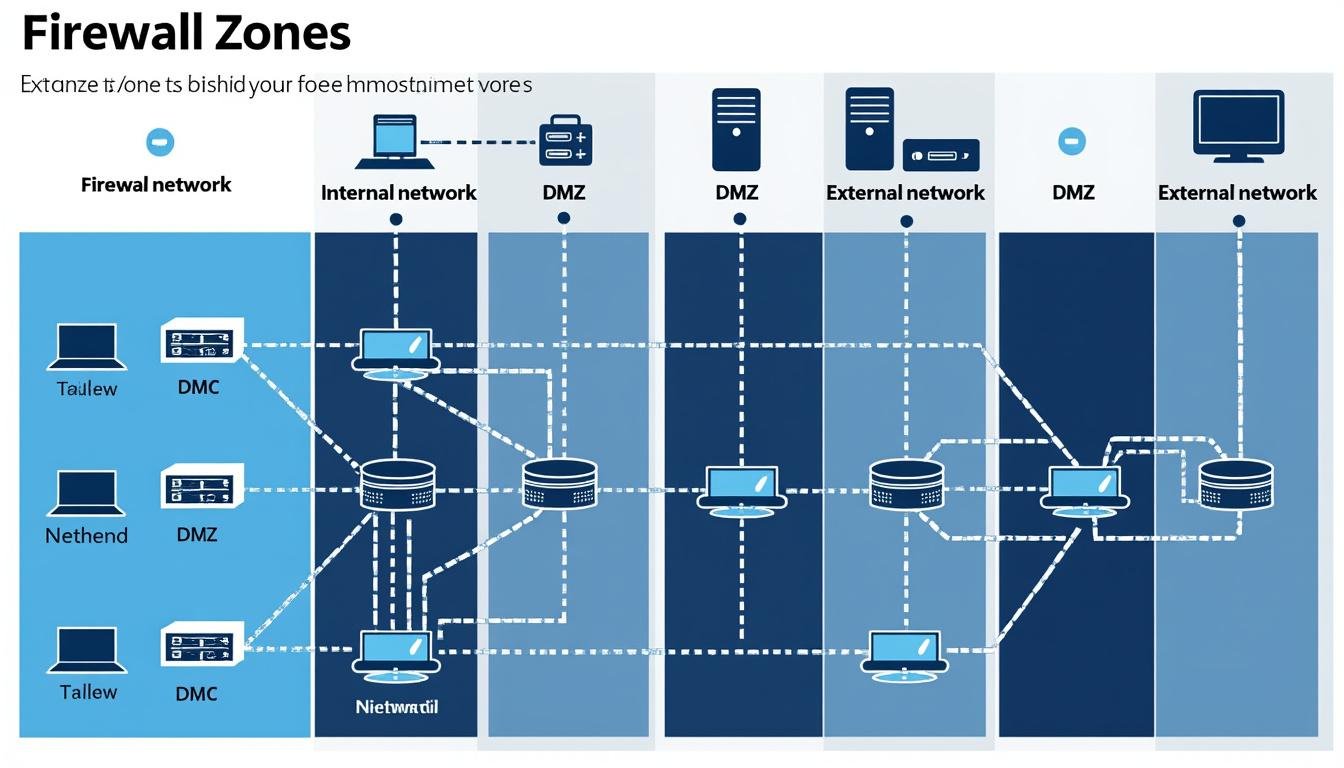

Les types de zones dans la segmentation réseau 🛡️

Une segmentation efficace s’appuie sur la définition de différentes zones, par exemple :

- Zone interne : réseau de confiance avec accès strictement contrôlé.

- DMZ : zone tampon exposée à Internet pour héberger des services publics.

- Zone invités : accès limité aux visiteurs, isolé du réseau principal.

- Zone de gestion : dédiée aux équipements d’administration réseau.

- Zone partenaires : pour un échange sécurisé avec des tiers.

Ces zones sont reliées via des firewalls appliquant des règles spécifiques, permettant une forte isolation entre segments. Cela a été démontré efficace dans des secteurs variés : santé, finance, industrie, éducation.

Firewalls et IDS/IPS : une alliance pour une défense multicouche

Si les firewalls jouent un rôle central, leur efficacité est amplifiée par leur association avec les systèmes de détection et de prévention d’intrusions (IDS/IPS).

Conjuguer firewall et IDS pour une détection proactive 👁️🗨️

Les IDS surveillent le trafic réseau en continu, détectent les comportements suspects et alertent les équipes de sécurité. Associés aux firewalls, ils permettent au système de :

- Réagir rapidement aux anomalies.

- Ajuster dynamiquement les règles de filtrage.

- Détecter des attaques complexes qui pourraient contourner un firewall seul.

Cette synergie est exploitée par des leaders comme Fortinet, Sophos ou Stormshield qui intègrent IDS dans leurs solutions NGFW.

L’importance des IPS dans la prévention active des attaques 🚫

Les IPS bloquent automatiquement le trafic malveillant en temps réel, surpassant ainsi la simple détection. Intégrés aux firewalls de nouvelle génération, ils :

- Empêchent l’exploitation des vulnérabilités.

- Réduisent les faux positifs.

- Centralisent la gestion des menaces.

Une architecture où Check Point, WatchGuard, et Palo Alto Networks dominent, notamment dans les très grandes entreprises.

Maintenir une posture de sécurité dynamique : surveillance et mises à jour

Pour que firewalls et segmentation restent efficaces face à l’évolution rapide des cybermenaces, ils demandent une maintenance soutenue et une vigilance accrue.

Pratiques pour une surveillance et une maintenance efficaces 🛠️

- Analyse régulière des journaux de trafic et alertes.

- Tests d’intrusion pour identifier des failles potentielles.

- Mises à jour fréquentes des signatures et firmware des firewalls.

- Formation continue des équipes IT et sensibilisation des utilisateurs.

- Audit périodique des règles et stratégies pour s’adapter aux nouvelles exigences.

Adaptation continue face aux menaces émergentes 🔄

La menace informatique ne cesse d’évoluer, rendant indispensable :

- La veille technologique constante.

- La documentation rigoureuse des modifications de configuration.

- Validation systématique des nouvelles règles via des tests.

- Déploiement agile des mises à jour de sécurité.

Des solutions intégrées proposées par Cisco, Juniper Networks et Barracuda Networks facilitent ces processus essentiels.

Quiz : Le rôle des firewalls et de la segmentation réseau en entreprise

Questions fréquemment posées sur le rôle des firewalls et de la segmentation réseau en entreprise

Qu’est-ce qu’un firewall et comment protège-t-il une infrastructure d’entreprise ?

Un firewall agit comme un filtre entre un réseau interne sécurisé et des réseaux externes potentiellement malveillants. Il contrôle le trafic en fonction de règles prédéfinies pour bloquer les connexions non autorisées et autoriser uniquement le trafic légitime, protégeant ainsi les ressources IT des intrusions.

Comment choisir le type de firewall adapté à son entreprise ?

Le choix dépend de la taille de l’entreprise, de la complexité de son réseau et des risques identifiés. Les SMB peuvent privilégier des firewalls aux fonctionnalités suffisantes comme ceux proposés par Stormshield, tandis que les grandes entreprises optent souvent pour des NGFW de Palo Alto Networks ou Fortinet pour une protection approfondie.

En quoi la segmentation réseau améliore-t-elle la sécurité ?

Elle réduit les risques de propagation interne des cyberattaques en isolant les ressources critiques dans des segments distincts, limitant ainsi les accès non autorisés et facilitant la gestion des contrôles d’accès selon les besoins métiers et réglementaires.

Comment les firewalls interagissent-ils avec les systèmes IDS/IPS ?

Ils travaillent en synergie : les IDS détectent les menaces potentielles en temps réel, et les IPS, souvent intégrés aux firewalls NGFW, bloquent automatiquement le trafic malveillant, assurant une défense proactive et multicouche.

Pourquoi est-il crucial de revoir régulièrement les règles des firewalls et la segmentation ?

Parce que les menaces évoluent constamment et que les infrastructures changent, un suivi rigoureux garantit que les configurations restent adaptées, efficaces et cohérentes, évitant ainsi des vulnérabilités ou des blocages inefficaces.

Pour approfondir ces sujets et découvrir davantage sur la protection des réseaux, consultez notamment cet article détaillé sur LinkedIn ou cette ressource sur Réseaux Telecoms. Le guide complet de CyberSecurite.com est également fortement recommandé.